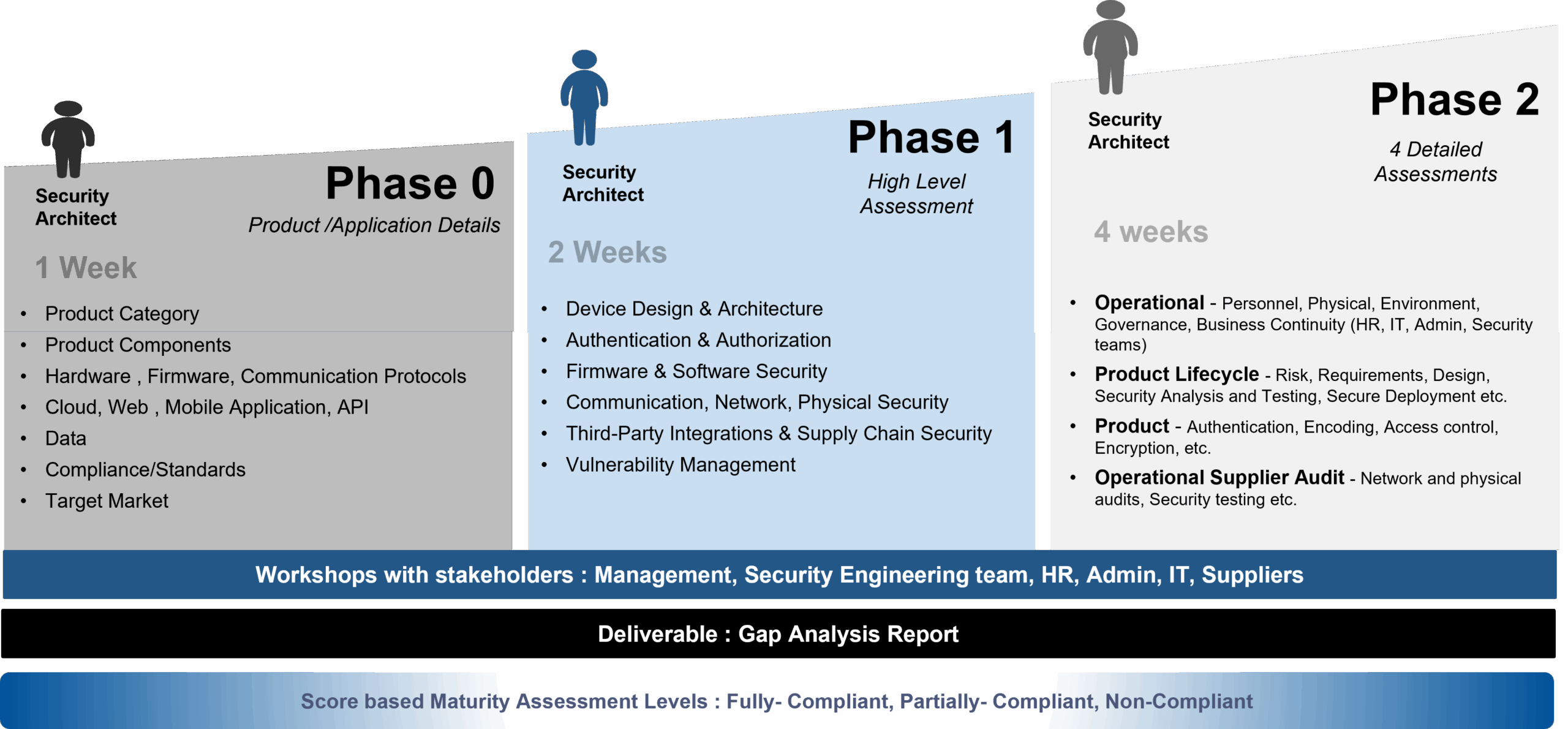

Als Teil der eInfochips Cybersecurity-Beratungsdienste haben wir ein punktebasiertes Assessment Framework über drei Phasen entwickelt. Jede Phase besteht aus einer Reihe von Fragen, um die allgemeine Cybersicherheitsreife des Produkts/der Anwendung zu bewerten.

Die erste Phase des konzentriert sich auf das Sammeln wichtiger Produkt- und Anwendungsdetails als Grundlage für die Sicherheitsplanung. In dieser Phase, die sich über eine Woche erstreckt, ist der Sicherheitsarchitekt dafür verantwortlich, die Produktkomponenten, einschließlich Hardware, Firmware und Kommunikationsprotokolle, zu identifizieren und zu verstehen. In dieser Phase werden auch Softwareplattformen wie Cloud-, Web- und mobile Anwendungen sowie APIs evaluiert und die Datenverarbeitungspraktiken analysiert. Neben der Identifizierung des Zielmarktes für das Produkt ist die Einhaltung von Industriestandards und -vorschriften ein wichtiger Schwerpunkt.

In der zweiten Phase führt der Sicherheitsarchitekt eine High-Level-Bewertung durch, die wichtige Sicherheitsbereiche abdeckt, darunter Gerätedesign und -architektur, Authentifizierungs- und Autorisierungsmechanismen, Firmware- und Softwaresicherheit, Kommunikation, Netzwerk- und physische Sicherheit, Integration von Drittanbietern und Sicherheit der Lieferkette sowie Schwachstellenmanagement.

In der letzten Phase führt der Sicherheitsarchitekt vier wichtige Bewertungen durch. Die betriebliche Bewertung umfasst Personal, physische Sicherheit, Governance und Geschäftskontinuität, wobei Personal-, IT-, Verwaltungs- und Sicherheitsteams einbezogen werden. Bei der Bewertung des Produktlebenszyklus werden das Risikomanagement, der Entwurf, die Sicherheitstests und die Bereitstellung bewertet. Die Bewertung der Produktsicherheit konzentriert sich auf Authentifizierung, Verschlüsselung, Zugangskontrolle und Verschlüsselung. Das Operational Supplier Audit schließlich umfasst Netzwerk- und physische Audits sowie Sicherheitstests zur Bewertung von Risiken Dritter.

Am Ende legen wir einen detaillierten Bericht über die Gap-Analyse vor, der den Bewertungsprozess, die Ergebnisse und die Empfehlungen enthält.

Der Bewertungsrahmen beschreibt drei Reifegrade:

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unseren Experten für Automobil-Lösungen

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unserem Experten für Batteriemanagementlösungen

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unseren Expertenfür Industrie- und Energielösungen

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unseren Experten