Mit der zunehmenden Konvergenz von IT und OT werden industrielle Systeme immer stärker vernetzt - und anfälliger. Sie sind Risiken wie unberechtigtem Zugriff, Ransomware und Angriffen auf die Lieferkette ausgesetzt. Um diesen Bedrohungen zu begegnen, bietet die Normenreihe IEC 62443 einen umfassenden Rahmen für die Sicherung von industriellen Automatisierungs- und Steuerungssystemen (IACS), einschließlich SPS, SCADA-Systemen und industriellen IoT-Geräten.

IEC 62443, der globale Standard für industrielle Cybersicherheit, bietet einen strukturierten Rahmen für die Absicherung von industriellen Automatisierungs- und Steuerungssystemen (IACS) über deren gesamten Lebenszyklus. Sie fördert risikobasierte Sicherheitsstufen, Defense-in-Depth-Strategien und klare Rollendefinitionen für die Beteiligten.

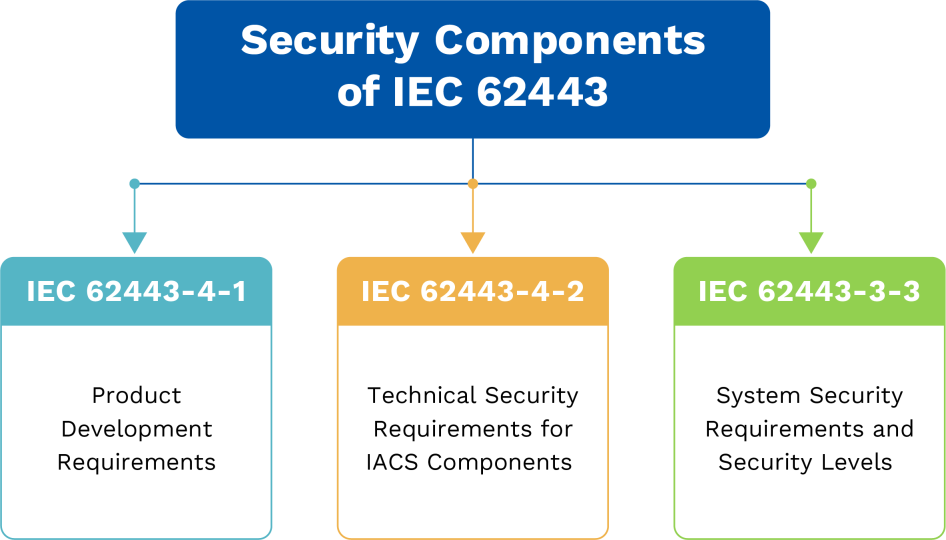

eInfochips bietet umfassende industrielle Cybersicherheitsdienstleistungen an, die mit den Normen IEC 62443-4-1, IEC 62443-4-2 und IEC 62443-3-3 übereinstimmen. Unser Angebot umfasst Risikobewertungen auf Systemebene und die Zuordnung von Sicherheitsfähigkeiten (IEC 62443-3-3), Unterstützung für den Lebenszyklus der sicheren Produktentwicklung (IEC 62443-4-1) und Sicherheitshärtung auf Ebene eingebetteter Systeme und Komponenten (IEC 62443-4-2). Ganz gleich, ob Sie Altsysteme aufrüsten oder Secure-by-Design-Industrielösungen entwickeln, wir sorgen dafür, dass Ihre Produkte sicher, konform und widerstandsfähig sind.

Einheitlicher Besitzstand

End-to-End-Anbieter für Edge-to-Cloud-Cybersecurity.

Partnerschaften auf fortgeschrittenem Niveau

Qualcomm, Nvidia und NXP konzentrieren sich auf Cybersicherheit am Edge

Kernkompetenz und

DNA

beim Aufbau von OT-Systemen und der damit verbundenen Cybersicherheitslage

Cybersecurity CoE

Verwaltung von Infrastrukturen, Ressourcen und Programmen aus einer Hand

mit Schwerpunkt auf den Geschäftsergebnissen

Cybersecurity-Labor

mit dedizierter Infrastruktur für VAPT

Rahmen für die Bewertung

Rahmen für die allgemeine Sicherheitsbewertung, detaillierte Rahmen für die Bewertung der Einhaltung von CRA, RED 3, IEC 62443, ISO 21434 usw.

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unseren Experten für Automobil-Lösungen

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unserem Experten für Batteriemanagementlösungen

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unseren Expertenfür Industrie- und Energielösungen

Vereinbaren Sie ein 30-minütiges Beratungsgespräch mit unseren Experten