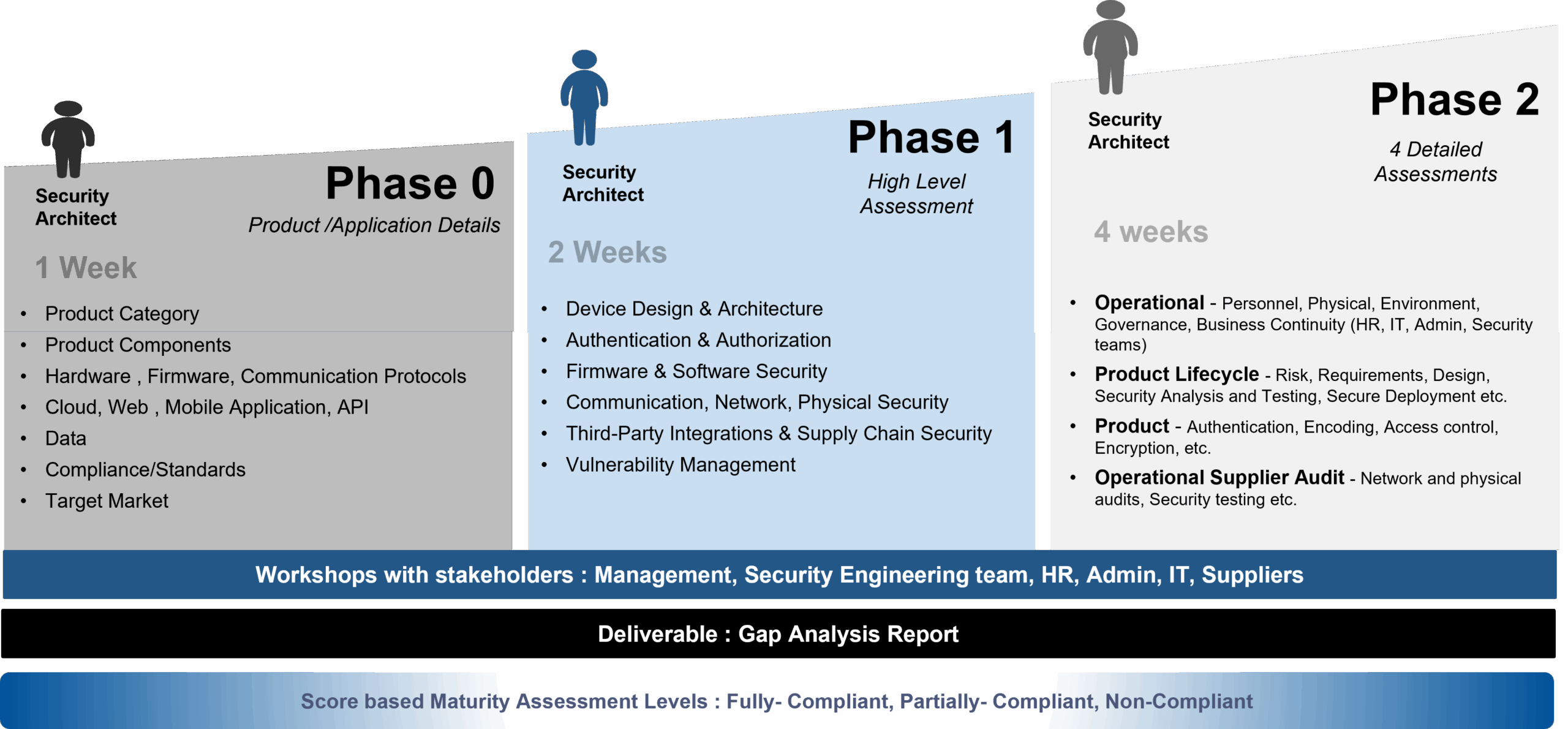

Dans le cadre des services de conseil en cybersécurité d'eInfochips, nous avons développé un cadre d'évaluation basé sur des scores en trois phases. Chaque phase comprend une série de questions pour évaluer la maturité globale de la cybersécurité du produit ou de l'application en question.

La première phase du cadre se concentre sur la collecte de détails critiques sur le produit et l'application, qui serviront de base à la planification de la sécurité. Au cours de cette phase, qui dure une semaine, l'architecte de sécurité est chargé d'identifier et de comprendre les composants du produit, y compris le matériel, les microprogrammes et les protocoles de communication. Cette phase comprend également l'évaluation des plateformes logicielles telles que les applications cloud, web, mobiles et les API, ainsi que l'analyse des pratiques de traitement des données. La conformité aux normes et réglementations du secteur est un élément clé, tout comme l'identification du marché cible du produit.

Au cours de la deuxième phase, l'architecte de la sécurité procède à une évaluation de haut niveau couvrant les principaux domaines de la sécurité, notamment la conception et l'architecture des appareils, les mécanismes d'authentification et d'autorisation, la sécurité des microprogrammes et des logiciels, la communication, le réseau et la sécurité physique, les intégrations de tiers et la sécurité de la chaîne d'approvisionnement, ainsi que la gestion des vulnérabilités.

Au cours de la phase finale, l'architecte de sécurité procède à quatre évaluations clés. L'évaluation opérationnelle porte sur le personnel, la sécurité physique, la gouvernance et la continuité des activités, et implique les équipes des ressources humaines, de l'informatique, de l'administration et de la sécurité. L'évaluation du cycle de vie des produits porte sur la gestion des risques, la conception, les tests de sécurité et le déploiement. L'évaluation de la sécurité des produits se concentre sur l'authentification, l'encodage, le contrôle d'accès et le cryptage. Enfin, l'audit opérationnel des fournisseurs comprend des audits de réseau et des audits physiques, ainsi que des tests de sécurité pour évaluer les risques liés aux tiers.

Enfin, nous présentons un rapport d'analyse des lacunes détaillé couvrant le processus d'évaluation, les résultats et les recommandations.

Le cadre d'évaluation décrit trois niveaux de maturité :

Prenez rendez-vous pour une consultation de 30 minutes avec nos experts en solutions automobiles

Prenez rendez-vous pour une consultation de 30 minutes avec notre expert en solutions de gestion de batteries

Prenez rendez-vous pour une consultation de 30 minutes avec nos expertsen solutions industrielles et énergétiques

Prenez rendez-vous pour une consultation de 30 minutes avec nos experts